Por: Mauricio Diagama Durán

Según los reportes de la Policía, en el año 2023, los delitos informáticos estuvieron cercanos a los 59.000, mientras que, dentro de ellos, el de robo de datos personales ocupó el cuarto puesto a nivel nacional. También informan que 13.330 páginas web fueron bloqueadas por contener temas delictivosi

Naturalmente, esta situación afecta de manera directa a todas las empresas y personas del país, pero, sobre todo, a las pequeñas y medianas, pues muchas de ellas, poseen mínimos controles sobre sus operaciones electrónicas diarias y otras dependen casi exclusivamente de una página web, un computador, un celular o una aplicación informática. Mientras que otras, sólo cuentan con un servidor compartido o no disponen de procesos organizados que les permitan verificar el buen uso de los datos que manejan o adquieren. Es de anotar que existen sitios donde se venden bases de datos de manera irregularii

En este caso, la administración y uso de las bases de datos de las personas vinculadas con las PYMES, y que son el soporte de sus negocios y operaciones, podrían no estar bajo su control estricto, o estar siendo usadas para distintos fines a los propósitos iniciales de su construcción o sin quererlo estar ayudando a los ciberdelincuentes.

Además, si, como ya lo dijimos en un artículo anterior, estas empresas representan algo más del 99% del universo empresarial de Colombia, entonces el asunto es de grandes dimensiones.

De otro lado, según un estudio de Colombia Productiva – Programa Fábricas de Productividad y Sostenibilidadiii – la PYMES en nuestro país, tienen al menos cinco problemas importantes asociados con la falta de estandarización de sus procesos, la escasa mejoría en la gestión del talento humano, la poca incorporación de la innovación, la inadecuada logística y la falta de una adecuada estrategia comercial.

Ese mismo estudio afirma que 7 de cada 10 no tienen sus procesos productivos estandarizados y/o documentados, 8 de cada 10 no cuentan con una adecuada estructura del talento humano o tienen dificultades con su implementación, 9 de cada 10 no disponen de procesos de innovación estructurados o permanentes, 8 de cada 10 no tienen definido un plan de mercado y 5 de cada 10 no han señalado procedimientos claros para las compras, los inventarios y la logística o tiene problemas en su implementación.

Así que los procesos relacionados con los datos personales y su obtención, uso y control por parte de las Pymes, son asuntos estratégicos y de primer orden, pues estos mismos apuntan hacia la solución de cada uno de esos problemas o hacia su profundización.

Por tal razón, los retos de seguridad empresarial se han multiplicado, mientras que ahora se ven acompañados de nuevos desafíos comerciales, financieros, administrativos y de logística, ya que los datos de sus clientes, proveedores, además de sus empleados y dueños, que incluyen también sus movimientos diarios de capitales, pagos, ingresos y operaciones, pueden estar hoy en alto riesgo, al aumentar las posibilidades de quedar expuestos ante las organizaciones criminales informáticas.

Así que una salida importante para las Pymes, será el establecimiento de un sistema integral de tratamiento de datos personales, que sea confiable, seguro, eficiente, eficaz y que permita detectar a tiempo este tipo de problemas o que permita la solución inmediata de los efectos negativos de un evento de inseguridad asociado a las bases de datos que posee y administra la empresa. Sistema que no puede reducirse sólo al simple cumplimiento de informar sobre el respeto que se tiene en el tratamiento de datos que aparece en las puertas de muchos establecimientos o a trasladar la responsabilidad a los operadores tecnológicos con sus aparatos electrónicos.

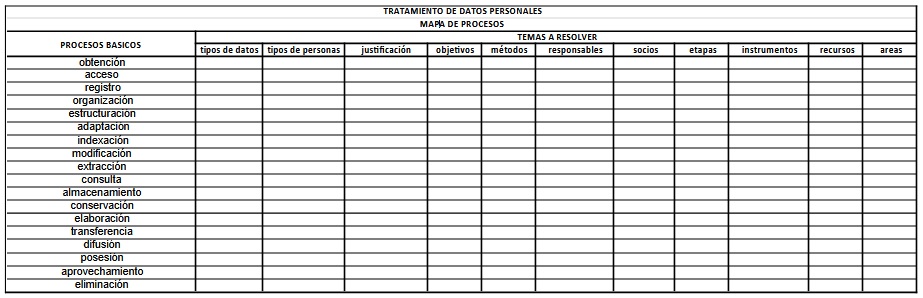

En realidad, será necesario que las empresas vayan más allá de la simple declaración de privacidad que aparece en las aplicaciones o en las páginas web de las empresas y que empiecen a elaborar y poner en marcha otras herramientas administrativas para su desarrollo, tales como análisis de algoritmos, flujogramas, análisis de riesgos o mapas de procesos.

En este caso, un mapa de los procesos asociados al tratamiento de datos personales, tal como lo muestra el cuadro anexo, que se haga realidad en cada momento de las operaciones y negocios diarios.

Así se minimizan los riesgos asociados a los delitos informáticos, se reducen los problemas legales, administrativos, financieros y se mejora la mala imagen que se genera por una inadecuada administración de los datos de las personas que se asocian con la organización empresarial.

Sólo que el mapa por sí solo no acaba con los problemas de administración de datos personales, pues a continuación se requiere de otras decisiones gerenciales asociadas, tales como mejorar la estandarización de procesos, capacitar al talento humano, incorporar adecuadamente las innovaciones tecnológicas, optimizar la logística y sobre todo revisar las estrategias comerciales respecto de los datos de los clientes.

iNoticiero CMI del día 19 de septiembre de 2024 y MinTIC y Policía sellan alianza para enfrentar todas las modalidades de cibercrimenhttps://www.radionacional.co/actualidad/tecnologia/paginas-web-bloqueadas- en-2024-por-delitos. martes, 23 abril, 2024.

iiEscandaloso: así funciona la mafia que comercia con los datos personales. Políticos y criminales los compran. Aquí el peligro. Redacción Semana. 27 de marzo de 2024. https://www.semana.com/nacion/articulo/peligroso-asi-venden-las-bases-de-datos-en-el-mercado-negro- de-colombia-su-informacion-puede-estar-en-manos- criminales/202400/?fbclid=IwAR3E8R_WRBaNEO6LG6C545Ndl7qTCF2OyuC1Ms6LagSqvW8upl7a2 PSJff8.)

iiiCinco desafíos que deben superar las MiPymes colombianas para ser más productivas y rentables. https://www.colombiaproductiva.com/ptp-comunica/noticias/comunicadodiadelasmipymes 27 junio de 2024